PasarNetral

Vulnerabilidad de Linux CopyFail brinda a usuarios sin privilegios acceso de administrador

Sumber: DiarioBitcoin

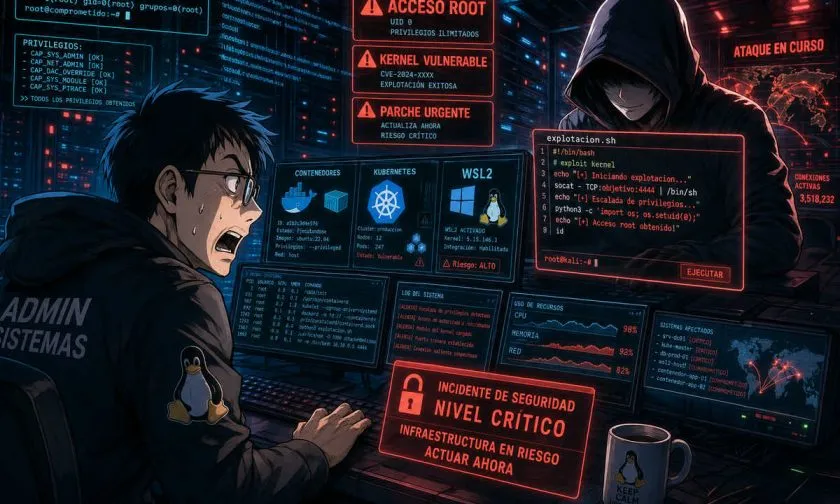

Una nueva vulnerabilidad, conocida como CopyFail, ha suscitado preocupaciones significativas en la comunidad de Linux. Este fallo de seguridad permite que usuarios sin privilegios obtengan acceso de administrador, lo que podría comprometer la integridad y la seguridad de múltiples sistemas operativos basados en Linux. La vulnerabilidad se ha identificado en una variedad de distribuciones, afectando entornos críticos como servidores compartidos, Kubernetes, Windows Subsystem for Linux 2 (WSL2) y pipelines de integración y entrega continua (CI/CD). La situación es particularmente alarmante, ya que muchas de estas distribuciones aún no han implementado parches efectivos para mitigar el riesgo.

El contexto de este problema se remonta a la creciente complejidad de las arquitecturas de software modernas y la dependencia de Linux en entornos empresariales. A medida que las organizaciones adoptan tecnologías de contenedores y microservicios, la necesidad de gestionar la seguridad de estas plataformas se vuelve crucial. La vulnerabilidad CopyFail pone de manifiesto las debilidades en los mecanismos de seguridad existentes, lo que ha llevado a un renovado enfoque en la auditoría y monitoreo de sistemas. En un ecosistema donde la confianza en las herramientas y plataformas es fundamental, este tipo de incidentes puede tener efectos en cadena.

La importancia de CopyFail para el mercado radica en las implicaciones que tiene para la seguridad cibernética en general. Con el aumento de ataques dirigidos a infraestructuras críticas, la posibilidad de que un solo script pueda comprometer sistemas enteros es un recordatorio de la vulnerabilidad inherente de las tecnologías actuales. Las empresas que utilizan Linux como base de sus operaciones deben estar en alerta máxima y evaluar su exposición a esta vulnerabilidad. El impacto potencial podría ser devastador, afectando no solo la funcionalidad interna, sino también la reputación y la confianza de los clientes.

La reacción del sector ha sido rápida y contundente. Expertos en seguridad cibernética han emitido advertencias sobre la necesidad de aplicar medidas de seguridad adicionales y realizar una revisión exhaustiva de los sistemas afectados. Se han llevado a cabo discusiones en foros y conferencias sobre las mejores prácticas para prevenir el abuso de esta vulnerabilidad, así como sobre la importancia de contar con protocolos de respuesta a incidentes bien definidos. Como resultado, algunas empresas han comenzado a implementar soluciones temporales mientras esperan la llegada de los parches oficiales.

De cara al futuro, es probable que veamos un aumento en la colaboración entre las comunidades de desarrollo de Linux y los expertos en seguridad para abordar esta vulnerabilidad de manera efectiva. La necesidad de un enfoque proactivo en la identificación y mitigación de fallos de seguridad se ha vuelto más urgente que nunca. A medida que se desarrollan y distribuyen parches, será fundamental que las organizaciones mantengan una vigilancia constante y revisen sus políticas de seguridad para adaptarse a un panorama tecnológico en constante evolución.

Dari analisis kami:

Ingin mendapatkan berita lebih awal?

Ikuti saluran Telegram kami – kami memposting berita dan analisis terkini.

Ikuti saluran